Whitepaper archive

Streamline your Cloud Operations with Slack and AWS

In this on-demand webinar, learn how, with Slack as your digital HQ, your company can break down silos, embrace flexibility and automate work for everyone.

Reinventing work in development teams

Development teams have the chance to take a leadership role in the digital HQ era. The agile processes that serve software engineering well can become a template for a new style of work across the whole business. And the tools ...

Red Hat Ansible Automation Platform A beginner’s guide

While IT automation, including scripts, hasn’t been around for quite that long, it’s increasingly commonplace in many organizations. In fact, according to a recent pulse survey by Harvard Business Review Analytic Services, auto...

Modern incident response

The digital world is open 24/7. So it follows that digital consumers expect IT and customer service to keep the same hours. These exceedingly high expec tations mean that no issue is too small or common to frustrate customers, ...

Hybrid Cloud Solutions mit Microsoft Azure und Nutanix

Um einen schnelleren Übergang zu einem hybriden Cloud-Modell zu ermöglichen, haben Nutanix und Microsoft Azure zusammengearbeitet, um eine hybride Cloud-Infrastrukturlösung anzubieten, die eine nahtlose Anwendungsmobilität zusa...

Managing Applications und Data on-premises und Across Hybrid Clouds

Ein hybrides Cloud-Modell ist das bevorzugte Modell für Unternehmen, die ihre Umgebung modernisieren wollen. Es bietet alle Vorteile einer On-Premises-Cloud und die Möglichkeit, regulatorische und Compliance-Anforderungen zu er...

Object First – The Best Storage for Veeam

Traditional backup storage comes with compromise, forcing you to sacrifice performance for affordability, simplicity for performance, or resilience for simplicity. Object First eliminates the need for Veeam customers to compr...

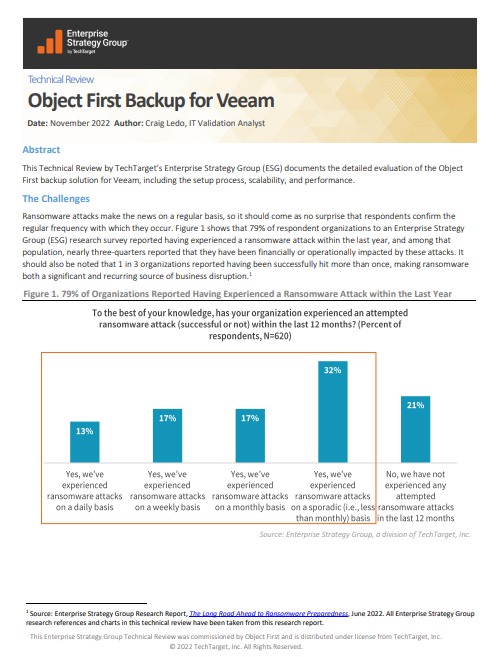

Object First Backup for Veeam

This Technical Review by TechTarget’s Enterprise Strategy Group (ESG) documents the detailed evaluation of the Object First backup solution for Veeam, including the setup process, scalability, and performance.

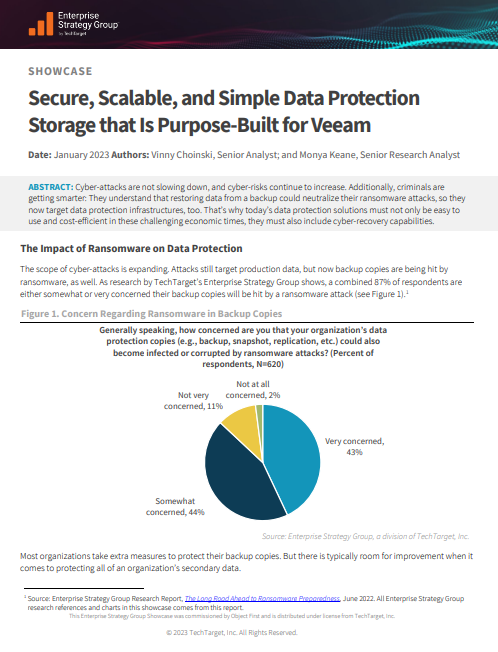

Secure, Scalable, and Simple Data Protection Storage that Is Purpose-Built for Veeam

Cyber-attacks are not slowing down, and cyber-risks continue to increase. Additionally, criminals are getting smarter: They understand that restoring data from a backup could neutralize their ransomware attacks, so they now tar...

Immutability out-of-the-box solved for Mirazon and their customers

Like many organizations, properly protecting data – especially against ransomware, is one of Mirazon's top priorities. In this case study, find out how Mirazon used Object First’s ransomware-proof immutability to create a simpl...