Whitepaper-Archiv

Addressing Top 5 Challenges for Deploying Comprehensive DR

Data and applications are critical for modern organizations to achieve their goals, which is why IT leaders commit significant resources to keeping them highly available, including preparing for a full site failure by creating ...

Digitalisierung in Bildungseinrichtungen – die didaktischen Vorteile von digitalen Tafeln

Die Digitalisierung macht auch vor Schulen und Universitäten nicht halt. Zwar hat sich die digitale Ausstattung häufiger verbessert, der professionelle Einsatz im Unterrichtsgeschehen lässt aber öfter noch auf sich warten. Waru...

The power of Red Hat Enterprise Linux

By definition, an operating system (OS) is the system software responsible for managing any computer hardware and software resources your organization requires for its various operations. Structurally, an OS sits between your ...

Die Vorteile von Red Hat Enterprise Linux

Per Definition ist ein Betriebssystem (OS) die Systemsoftware, die für die Verwaltung der Hardware- und Softwareressourcen verantwortlich ist, die Ihr Unternehmen für die verschiedenen Abläufe benötigt. Strukturell gesehen bef...

Enterprise Content Management für die Medizintechnik-Branche im regulierten Umfeld

Daten gesetzeskonform speichern und genauso zur Verfügung stellen, wie sie benötigt werden – in einer stark regulierten Branche und mit großen, zu strukturierenden Datenmengen In unserem Whitepaper erfahren Sie, warum ein E...

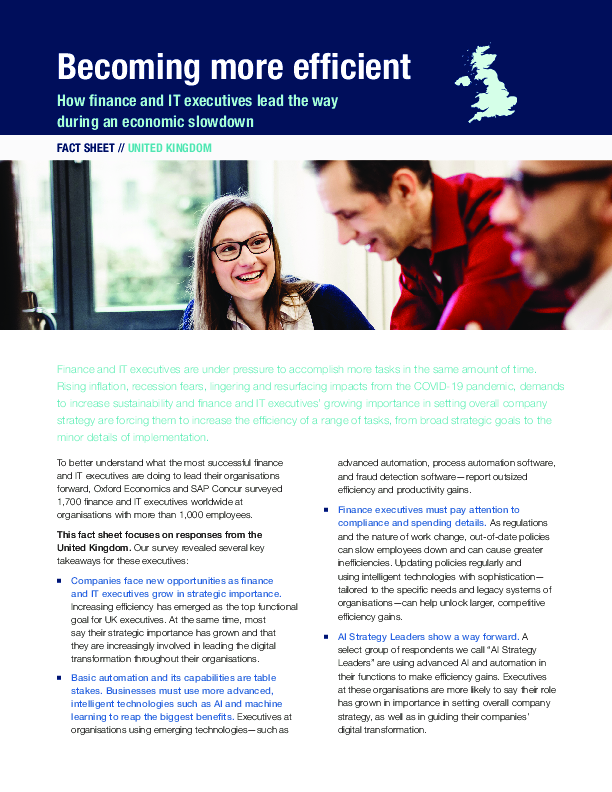

Becoming more efficient How finance and IT executives lead the way during an economic slowdown

Finance and IT executives are under pressure to accomplish more tasks in the same amount of time. Rising inflation, recession fears, lingering and resurfacing impacts from the COVID-19 pandemic, demands to increase sustainabili...

Why settle for less? 5 WAYS to take your T&E solution from average to extraordinary

Better Travel & Expense solutions and processes make a BIG difference across an organisation. Your current solution may be good enough. But why settle for “good enough” if you could be getting MORE...

Go from Average to Extraordinary Six Simple Steps to Achieve More from Your T&E Investment

Travel and Expense (T&E) is undergoing dramatic change with the dominance of digital-first, hybrid working models and the return of business travel. Finance departments are seeing new expense types and new employee spend be...

Expense Management in Times of Inflation: How to Improve Employee Experience

A high level of employee satisfaction can benefit every area of a business, and every department has a role to play in increasing employee experience. As the cost-of-living crisis takes hold across Europe, financial processes a...

How the CFO Can Create Partnerships and Boost Company ROI

Whether you’re new to the role of chief financial officer or you’ve been at it for years, you know better than anyone else that every decision made by every employee has a cost. At the same time, managing company spend has gott...